Setting up your home LAB (parte II)

Instala el sistema

Descargamos el sistema operativo a instalar desde http://www.ubuntu.com/server/get-ubuntu/download. En esta ocasión se instalará Ubuntu Server 10.04 LTS a modo de ejemplo.

Se graba la ISO de un CD-ROM y se procede a la instalación.

- Realizar una instalación estándar (al gusto) hasta el momento del particionado del disco

- En este paso, seleccionar la opción de realizar un particionado manual, para poder realizar la instalación en RAID0.

- Crear tablas de particiones en los dos discos duros, y seleccionar la opción «Configurar RAID por software»

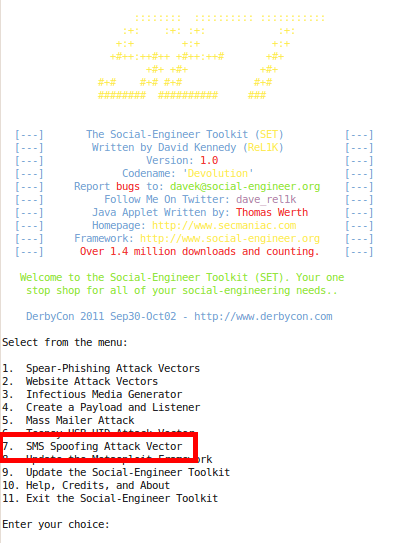

Uso de SMS Spoofing desde SET

Aprovechando la publicación de los vídeos de la NcN, para aquellos que estén interesados, comentamos que durante la charla se realizó una demostración del uso de la funcionalidad de “SMS Spoofing” que se ha añadido a la versión 1.0 de Social Engineering Toolkit (SET). Por cierto, aprovechamos tambén para agradecer a Dave Keneddy la «acogida» de la aportación al framework de SET. Ha sido un auténtico placer poder colaborar con este proyecto.

En este post nos gustaría acabar de repasar las diferentes opciones disponibles des de la funcionalidad de “SMS Spoofing”.

Tras ejecutar SET, se puede acceder a las opciones de “SMS Spoofing” desde el menú principal, con la opción “7”:

Videos de las No cON Name 2010

Hace poco os contábamos acerca de nuestra participación en las NcN 2010, y la gran calidad de las charlas que se dieron.

Pues ya están publicados los vídeos de las conferencias! 🙂

Podéis encontralos en la página de la asociación:

http://noconname.org/congreso.html#videos

A disfrutarlos 😉

Social Engineering Toolkit y SMS Spoofing

Antes que nada, presentarme ya que este es mi primer post en «test purposes», me llamo juan vazquez, y espero ir participando regularmente en esta iniciativa!

En esta entrada queremos comentar que ya está disponible la versión 1.0 de SET (Social Engineering Toolkit), que incorpora la funcionalidad de SMS Spoofing presentada en la No cON Name 2010 (con otras muchas novedades :)). La release de SET ofrece:

- El envío de SMS (spoofeables) a través de diferentes proveedores.

- Una primera base de datos de plantillas SMS.

- La creación de nuevas plantillas para ataques de SMS spoofing.

El anuncio de la release: http://www.secmaniac.com/november-2010/the-social-engineer-toolkit-v1-0-devolution-release/

Finalmente, la descarga se puede realizar desde: http://www.secmaniac.com/download/

Un saludo!

Setting up your home LAB (parte I)

Es común que los amantes de la Seguridad Informática dediquen buenas horas en sus casas a investigar y trastear en la materia. Si estás leyendo este Blog, probablemente es que tú también eres uno de ellos ;-).

Y qué mejor para tus investigaciones caseras que tu propio mini-laboratorio? Este post pretende dar algunas ideas a la hora de montarlo.

Virtualízate

Es una opción económica y escalable para tener una infraestructura de sistemas en tu casa. Existen múltiples soluciones de virtualización (VMware, Xen, Virtualbox, etc.), pero para este ejemplo vamos a utilizar KVM.

La idea es montar un servidor de máquinas e infraestructuras de red virtuales, y además, queremos que el sistema anfitrión (host) consuma los mínimos recursos y únicamente haga de puente entre los sistemas virtuales y el hardware. A esto se le conoce como virtualización de tipo 1 y KVM es un sistema de este tipo, entre otros (p.e. VMware ESX).